-

【VSCode】Edit CSVの『使い方』や『特徴』などをわかりやすく解説!

2025/10/22

CSVファイルを扱うとき、直接テキストとして編集すると どの値がどの列かわかりにくい カンマの位置を間違えて編集ミスが起きやすい と感じたことはありませんか? そんなときに便利なのが、Visual S ...

-

【VSCode】Rainbow CSVの『使い方』や『特徴』などをわかりやすく解説!

2025/10/22

CSVファイルを開いたとき、カンマ(,)で区切られたデータがズラッと並んで見づらい…という経験はありませんか? そんなときに便利なのが、Visual Studio Code(VSCode)の拡張機能「 ...

-

「サニタイズ」と「エスケープ」の違い!わかりやすく解説!

2025/10/21

Webアプリを開発しているとよく耳にする言葉に、「サニタイズ(sanitize)」と「エスケープ(escape)」があります。 どちらもセキュリティ対策に欠かせない重要な処理ですが、「何が違うのか」を ...

-

【Windows/Mac】特定サイズのダミーファイルを作る方法(fsutil/mkfile)

2025/10/21

開発やテストをしていると、こんな場面に出くわすことはありませんか? アップロード上限が5MBまでなんだけど、ギリギリのサイズでテストしたい ディスクやネットワークの速度を測るために、100GBのテスト ...

-

Playwrightとは?特徴・使い方・インストール方法・テスト実行方法を徹底解説!

2025/10/21

Webアプリの開発で「ボタンのクリック、フォーム入力、ページ遷移などのUI動作を自動でテストしたい」と感じたことはありませんか? この記事では、WebUIの自動化テストフレームワーク「Playwrig ...

-

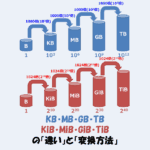

KB・MB・GB・TB・KiB・MiB・GiB・TiBの「違い」と「変換方法」を解説!

2025/10/15

パソコンやスマートフォンで「ストレージ容量」や「ファイルサイズ」を見ると、KB(キロバイト)・MB(メガバイト)・GB(ギガバイト)・TB(テラバイト)といった単位をよく見かけますよね。 さらに、似た ...

-

【IT用語】スキームとは?「意味」や「役割」などをわかりやすく解説!

2025/10/15

インターネットを使っていると、URLの最初にhttpやhttpsといった文字をよく見かけますよね。実はこの部分には「スキーム(scheme)」という名前が付いています。 この記事では『スキーム』につい ...

-

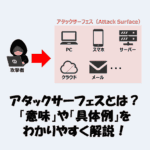

アタックサーフェスとは?「意味」や「具体例」をわかりやすく解説!

2025/10/9

セキュリティの世界では、「アタックサーフェス(Attack Surface)」という言葉をよく耳にします。 この記事では「アタックサーフェス」について、以下の内容をわかりやすく解説します。 アタックサ ...

-

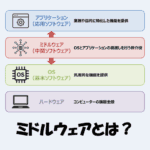

ミドルウェアとは?「役割」や「具体例」などをわかりやすく解説!

2025/10/9

ITの世界ではよく「ミドルウェア(Middleware)」という言葉が出てきます。 この記事では『ミドルウェア』について、以下の内容を図を用いてわかりやすく解説します。 ミドルウェアとは? コンピュー ...

-

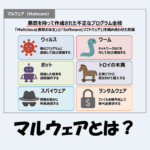

マルウェアとは?「種類」や「ウイルスとの違い」などをわかりやすく解説!

2025/10/8

インターネットの閲覧やメールの添付ファイル、USBメモリなど、私たちが日常的に利用する環境には、常にマルウェア(Malware)と呼ばれる悪意のあるプログラムが潜んでいることがあります。 マルウェアは ...